Dans notre société numérique, Internet est un outil essentiel, mais il contient également des zones moins visibles. Le Darknet est souvent associé à des activités illégales et à des contenus inappropriés, mais il offre aussi des possibilités importantes pour la protection de la vie privée et la liberté d’expression. Cet article a pour objectif d’expliquer ce qu’est le Darknet, comment il fonctionne, et quels types d’usages il permet, qu’ils soient légitimes ou illégaux. Que vous soyez simplement curieux ou intéressé par les technologies, cet article vous fournira des informations claires sur ce sujet complexe.

Sommaire

- Introduction

- Définition du Darknet et distinction avec le Deep Web et le Dark Web.

- Historique et Origine

- Origine du Darknet et développement initial par la US Navy pour assurer la confidentialité des échanges.

- Fonctionnement Technique

- Explication des réseaux superposés et des protocoles d’anonymat comme Tor.

- Utilisation des adresses « .onion » et des protocoles de communication pour masquer l’identité des utilisateurs.

- Usages du Darknet

- Utilisations légitimes : protection des journalistes, lanceurs d’alerte, et dissidents politiques.

- Usages illégaux : marchés noirs, vente de drogues, armes, et autres activités criminelles.

- Perceptions et Réalités

- Perceptions médiatiques et préjugés courants sur le Darknet.

- Réalité des contenus et des utilisateurs : diversité des usages et des motivations.

- Sécurité et Risques

- Risques associés à l’utilisation du Darknet, y compris les dangers pour les enfants et les activités criminelles.

- Mesures prises par les forces de l’ordre pour surveiller et contrôler les activités illégales.

- Conclusion

- Réflexion sur l’importance de l’anonymat en ligne et les implications éthiques et légales du Darknet.

Introduction

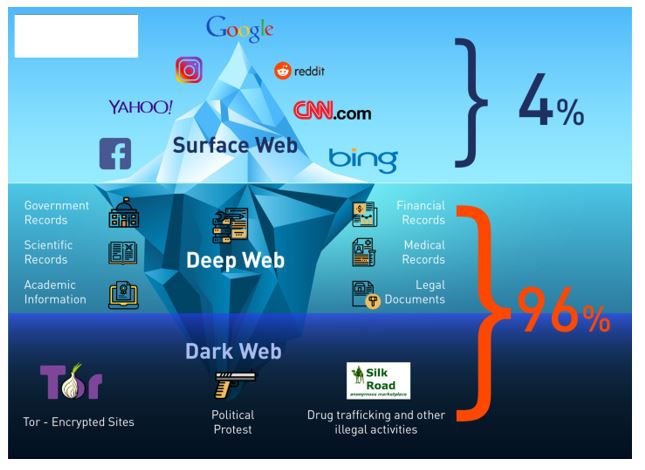

L’Internet est souvent perçu comme un vaste réseau d’informations accessibles à tous, mais il est en réalité composé de plusieurs couches. Parmi celles-ci se trouvent le Deep Web et le Darknet, souvent confondus avec le Dark Web. Pour mieux comprendre ces concepts, il est essentiel de les définir clairement.

Le Deep Web désigne toutes les parties de l’Internet qui ne sont pas indexées par les moteurs de recherche traditionnels comme Google. Cela inclut des bases de données privées, des archives gouvernementales, des bibliothèques académiques, et d’autres contenus accessibles uniquement via des requêtes spécifiques ou des connexions sécurisées. Le Deep Web est beaucoup plus vaste que le Web visible, mais la majorité de son contenu est légal et inoffensif.

Le Darknet, en revanche, est une partie spécifique du Deep Web qui nécessite des logiciels particuliers pour y accéder, tels que Tor ou I2P. Ces réseaux sont conçus pour offrir un anonymat renforcé à leurs utilisateurs. Le Darknet est souvent utilisé pour des communications privées et sécurisées, mais il est aussi connu pour héberger des activités illégales en raison de l’anonymat qu’il procure.

Enfin, le Dark Web est un sous-ensemble du Darknet. Il comprend des sites web et des services qui opèrent dans l’anonymat et qui sont souvent associés à des activités criminelles, telles que le commerce de drogues ou d’armes. Cependant, il est important de noter que le Dark Web ne se limite pas à ces usages et peut également servir des fins légitimes, comme la protection de la vie privée des journalistes et des militants.

Historique et Origine

Le concept de Darknet remonte aux années 1970, lorsque des réseaux isolés d’ARPANET, l’ancêtre de l’Internet moderne, ont été créés pour des raisons de sécurité. Ces réseaux étaient capables de recevoir des données sans être visibles dans les listes de réseaux, ce qui les rendait invisibles aux requêtes classiques.

Dans les années 1990, la US Navy a joué un rôle crucial dans le développement du Darknet en créant le réseau Tor, acronyme de « The Onion Router ». Ce projet visait à protéger les communications sensibles des espions et à masquer l’adresse IP des utilisateurs pour garantir la confidentialité des échanges de données. Tor utilise un système de routage en couches, d’où le terme « onion », qui permet de camoufler l’origine géographique et l’activité des utilisateurs en faisant passer les données par plusieurs nœuds avant d’atteindre leur destination.

Bien que Tor ait été initialement conçu pour des usages militaires, son développement a ouvert la voie à des applications civiles, notamment pour les militants des droits humains, les journalistes, et les dissidents politiques cherchant à échapper à la surveillance des régimes autoritaires. Ainsi, le Darknet est devenu un outil important pour la protection de la vie privée et la libre circulation de l’information, tout en étant également utilisé pour des activités illégales en raison de l’anonymat qu’il offre.

Fonctionnement Technique

Explication des Réseaux Superposés et des Protocoles d’Anonymat comme Tor

Les réseaux superposés sont des infrastructures qui opèrent au-dessus de l’Internet public, offrant des couches supplémentaires de confidentialité et de sécurité. Parmi ces réseaux, Tor (The Onion Router) est le plus connu pour son efficacité à anonymiser le trafic Internet. Tor fonctionne en faisant passer les données des utilisateurs à travers une série de relais cryptés, gérés par des volontaires à travers le monde. Ce processus, appelé routage en oignon, ajoute plusieurs couches de cryptage aux données, ce qui rend extrêmement difficile l’identification de l’origine ou de la destination du trafic.

Utilisation des Adresses « .onion » et des Protocoles de Communication pour Masquer l’Identité des Utilisateurs

Les sites accessibles via le réseau Tor utilisent des adresses spécifiques se terminant par « .onion ». Ces adresses ne sont pas accessibles via des navigateurs traditionnels et nécessitent l’utilisation du navigateur Tor, qui est configuré pour traiter ces adresses. Les adresses « .onion » permettent d’accéder à des services cachés, qui peuvent inclure des forums, des marchés en ligne, et des services de messagerie sécurisés. Ces services utilisent des protocoles de communication conçus pour masquer l’identité des utilisateurs et protéger leur vie privée. En acheminant le trafic à travers plusieurs nœuds et en utilisant des couches de cryptage, Tor garantit que les adresses IP des utilisateurs restent anonymes, rendant le suivi et la surveillance beaucoup plus difficiles.

Usages du Darknet

Utilisations Légitimes

Le Darknet offre une plateforme précieuse pour ceux qui cherchent à protéger leur vie privée et leur liberté d’expression. Parmi les utilisateurs légitimes, on trouve les journalistes qui utilisent le Darknet pour communiquer en toute sécurité avec leurs sources, en particulier dans les régions où la liberté de la presse est restreinte. Les lanceurs d’alerte, tels que ceux qui souhaitent divulguer des informations sensibles sans risquer de représailles, trouvent également dans le Darknet un moyen de partager des documents de manière anonyme. De plus, les dissidents politiques vivant sous des régimes autoritaires utilisent ces réseaux pour organiser des mouvements, partager des informations, et éviter la censure gouvernementale.

Usages Illégaux

Malgré ses utilisations légitimes, le Darknet est souvent associé à des activités illégales. Les marchés noirs en ligne, tels que Silk Road, ont gagné en notoriété pour la vente de drogues, d’armes, et d’autres produits illégaux. Ces plateformes utilisent l’anonymat du Darknet pour échapper à la surveillance des forces de l’ordre. En plus des marchés noirs, le Darknet abrite également des forums de cybercriminalité, où des informations volées, des logiciels malveillants, et des services de piratage sont échangés. Ces activités posent des défis considérables en matière de sécurité et de lutte contre la criminalité.

Perceptions et Réalités

Perceptions Médiatiques et Préjugés Courants

Le Darknet est souvent perçu à travers le prisme des médias, qui mettent l’accent sur ses aspects les plus sensationnels et criminels. Cette couverture médiatique peut conduire à des préjugés, présentant le Darknet comme un espace exclusivement consacré à des activités illicites. De nombreux reportages se concentrent sur les arrestations liées aux marchés noirs ou aux réseaux de pédopornographie, renforçant l’idée que le Darknet est un lieu dangereux et immoral.

Réalité des Contenus et des Utilisateurs

En réalité, le Darknet est un espace beaucoup plus diversifié. Bien qu’il abrite des activités criminelles, il sert également de refuge pour ceux qui cherchent à protéger leur vie privée. Les utilisateurs du Darknet ont des motivations variées, allant de la simple curiosité à la nécessité de contourner la censure. Les contenus disponibles sur le Darknet vont des forums de discussion sur des sujets légitimes aux bibliothèques numériques et aux services de messagerie sécurisée. Cette diversité montre que le Darknet ne peut être réduit à un simple repaire de criminels.

Sécurité et Risques

Risques Associés à l’Utilisation du Darknet

L’utilisation du Darknet comporte des risques importants. Pour les utilisateurs non avertis, il existe des dangers liés à l’exposition à des contenus inappropriés ou illégaux. Les enfants, en particulier, peuvent être vulnérables à ces dangers s’ils accèdent au Darknet sans surveillance. De plus, les utilisateurs peuvent être ciblés par des escroqueries, des logiciels malveillants, et d’autres formes de cybercriminalité. Les activités criminelles sur le Darknet, telles que le trafic de drogues et d’armes, posent également des menaces pour la sécurité publique.

Mesures Prises par les Forces de l’Ordre

Les forces de l’ordre à travers le monde s’efforcent de surveiller et de contrôler les activités illégales sur le Darknet. Des opérations internationales, telles que la fermeture de Silk Road et d’autres marchés noirs, montrent que les autorités peuvent infiltrer ces réseaux et traduire les criminels en justice. Les forces de l’ordre utilisent des techniques avancées de cyber-enquête pour identifier les utilisateurs et les administrateurs de sites illégaux. Cependant, ces efforts sont compliqués par l’anonymat inhérent du Darknet et la nécessité de respecter les droits à la vie privée.

Conclusion

Le Darknet est un élément complexe et souvent mal compris de l’écosystème numérique. Bien qu’il soit fréquemment associé à des activités illégales, il joue également un rôle crucial dans la protection de la vie privée et la promotion de la liberté d’expression.

Les journalistes, les lanceurs d’alerte, et les dissidents politiques utilisent le Darknet pour communiquer et partager des informations en toute sécurité, à l’abri de la censure et de la surveillance.

Cependant, les risques liés à l’utilisation du Darknet ne doivent pas être sous-estimés. Les activités criminelles qui y prolifèrent posent des défis importants pour les forces de l’ordre, qui doivent trouver un équilibre entre la lutte contre la criminalité et le respect des droits à la vie privée. Les utilisateurs doivent également être conscients des dangers potentiels, notamment l’exposition à des contenus inappropriés et les menaces de cybercriminalité.

En fin de compte, le Darknet soulève des questions importantes sur l’anonymat en ligne, la sécurité numérique, et les implications éthiques de la technologie. Alors que la société continue d’évoluer dans un monde de plus en plus connecté, il est essentiel de comprendre et de naviguer ces enjeux avec soin et discernement.

FAQ sur le Darknet

Qu’est-ce que le Darknet ?

Le Darknet est une partie de l’Internet qui n’est pas indexée par les moteurs de recherche traditionnels et qui nécessite des logiciels spécifiques, comme le navigateur Tor, pour y accéder. Il est conçu pour offrir un anonymat renforcé aux utilisateurs.

Quelle est la différence entre le Deep Web, le Dark Web et le Darknet ?

- Deep Web : Inclut toutes les parties de l’Internet qui ne sont pas indexées par les moteurs de recherche, comme les bases de données privées et les archives.

- Dark Web : Un sous-ensemble du Darknet, souvent associé à des activités illégales.

- Darknet : Réseaux superposés qui utilisent des protocoles d’anonymat pour masquer l’identité des utilisateurs.

Le Darknet est-il illégal ?

Le Darknet lui-même n’est pas illégal. Cependant, certaines activités qui s’y déroulent peuvent être illégales, comme le commerce de drogues ou d’armes. Il est également utilisé pour des fins légitimes, telles que la protection de la vie privée et la liberté d’expression.

Comment puis-je accéder au Darknet ?

Pour accéder au Darknet, vous devez utiliser des logiciels spécifiques comme le navigateur Tor, qui vous permet de visiter des sites avec des adresses se terminant par « .onion ». Il est important de prendre des précautions de sécurité et d’être conscient des risques potentiels.

Quels sont les risques associés à l’utilisation du Darknet ?

Les risques incluent l’exposition à des contenus inappropriés ou illégaux, les escroqueries, les logiciels malveillants, et les menaces de cybercriminalité. Les utilisateurs doivent être prudents et informés des dangers potentiels.

Pourquoi certaines personnes utilisent elles le Darknet pour des raisons légitimes ?

Le Darknet offre un niveau d’anonymat qui peut être crucial pour les journalistes, les lanceurs d’alerte, et les dissidents politiques vivant sous des régimes autoritaires. Il permet de partager des informations et de communiquer en toute sécurité, à l’abri de la censure et de la surveillance.

Que font les forces de l’ordre pour lutter contre les activités illégales sur le Darknet ?

Les forces de l’ordre mènent des opérations internationales pour infiltrer et fermer les marchés noirs et d’autres sites illégaux. Elles utilisent des techniques avancées de cyber-enquête pour identifier et poursuivre les criminels tout en respectant les droits à la vie privée.