John the Ripper est un logiciel libre permettant de décrypter les hashes de mot de passe récupérés avec Pwdump ou Fgdump afin d’en découvrir les mots de passe. Cet outil d’audit puissant peut servir par exemple à:

- Auditer tous les mots de passe d’un annuaire Active Directory afin de déterminer si la complexité des mots de passe utilisateurs est suffisante et s’il est nécessaire d’envisager la mise en place d’une stratégie de sécurité plus complexe .

- Cracker le mot de passe d’un compte Windows ou Active Directory que vous auriez égaré …

John The Ripper reste actuellement la référence du genre.

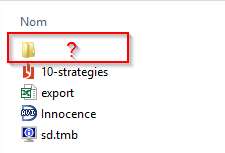

Ce petit Hack Windows sans trop d’intérêt permet de créer un répertoire sans nom ! Alors si quelqu’un y voit une application intéressante je suis preneur, mais à cette heure je n’ai rien qui m’est venu à l’esprit …

Ce petit Hack Windows sans trop d’intérêt permet de créer un répertoire sans nom ! Alors si quelqu’un y voit une application intéressante je suis preneur, mais à cette heure je n’ai rien qui m’est venu à l’esprit …